Złośliwa kampania wykorzystała pozornie nieszkodliwe aplikacje typu dropper na Androida w Sklepie Google Play, aby narazić urządzenia użytkowników na ryzyko przy użyciu Usługi bankowe Złośliwe oprogramowanie.

Te 17 aplikacji Dropper, nazwane łącznie Daudruber Firma Trend Micro, podszywająca się pod aplikacje i narzędzia zwiększające produktywność, takie jak skanery dokumentów, czytniki kodów QR, usługi VPN, rejestratory rozmów i inne. Wszystkie te odpowiednie aplikacje zostały usunięte z rynku aplikacji.

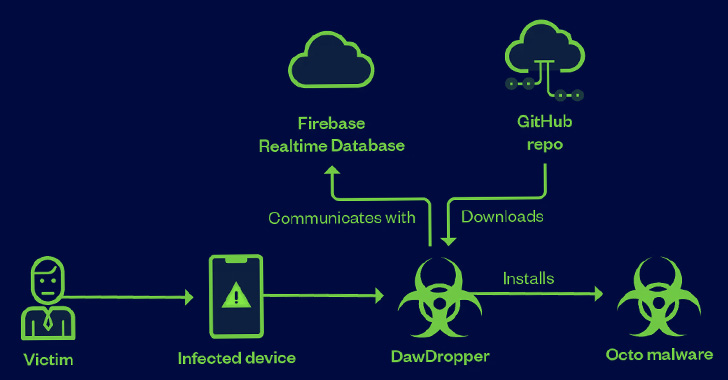

„DawDropper korzysta z bazy danych Firebase Realtime, usługi w chmurze innej firmy, aby uniknąć wykrycia i dynamicznie uzyskać adres pobierania ładunku” – powiedzieli naukowcy. Powiedział. „Obsługuje również złośliwe ładunki na GitHub”.

Droppery to aplikacje zaprojektowane do prześlizgiwania się przez kontrolę bezpieczeństwa Sklepu Google Play, po czym są wykorzystywane do pobierania na urządzenie silniejszego i bardziej natrętnego złośliwego oprogramowania, w tym przypadku ośmiornica (bednarz), hydraA rzucić cięA tibot.

Łańcuchy ataków obejmowały szkodliwe oprogramowanie DawDropper, które nawiązuje połączenia z bazą danych Firebase Realtime w celu otrzymania adresu URL GitHub potrzebnego do pobrania złośliwego pliku APK.

Poniżej znajduje się lista szkodliwych aplikacji dostępnych wcześniej w App Store —

- APK Rejestratora Rozmów (com.caduta.aisevsk)

- Kogut VPN (com.vpntool.androidweb)

- Super Cleaner — Hyper Smart (com.j2ca.callrecorder)

- Skaner dokumentów — Kreator PDF (com.codeword.docscann)

- Universal Saver Pro (com.virtualapps.universalsaver)

- Edytor zdjęć Eagle (com.techmediapro.photoediting)

- rejestrator rozmów pro + (com.chestudio.callrecorder)

- Extra Cleaner (com.casualplay.leadbro)

- Narzędzia kryptograficzne (com.utilsmycrypto.mainer)

- FixCleaner (com.cleaner.fixgate)

- Just In: Video Motion (com.olivia.openpuremind)

- com.myunique.sequencestore

- com.flowmysequito.yamer

- com.qaz.universaver

- Lucky Cleaner (com.luckyg.cleaner)

- Simpli Cleaner (com.scando.qukscanner)

- Skaner QR Unicc (com.qrdscannerratedx)

Wśród pociągów, które były wcześniej, znajduje się aplikacja o nazwie „Unicc QR Scanner” Zgłoszone przez Zscalera Na początku tego miesiąca został rozpowszechniony trojan bankowy Coper, rodzaj mobilnego szkodliwego oprogramowania firmy Exobot.

Wiadomo również, że wyłącza Octo Google Play dla ochrony i użyj Virtual Network Computing (VNC) do rejestrowania ekranu urządzenia ofiary, w tym poufnych informacji, takich jak dane bankowe, adresy e-mail, hasła i kody PIN, z których wszystkie są później wyciekane na zdalny serwer.

Ze swojej strony bank odpada ewoluował Od początku roku odszedł od zaszyfrowanych adresów pobierania ładunku z oprogramowaniem pośredniczącym, aby zamaskować adres, na którym znajduje się złośliwe oprogramowanie.

„Cyberprzestępcy nieustannie znajdują sposoby na uniknięcie wykrycia i zainfekowania jak największej liczby urządzeń” – powiedzieli naukowcy.

Ponadto, ze względu na duże zapotrzebowanie na nowe sposoby rozpowszechniania złośliwego oprogramowania na urządzeniach mobilnych, wielu złośliwych cyberprzestępców twierdzi, że ich narzędzia do wydobywania mogą pomóc innym cyberprzestępcom w rozpowszechnianiu ich złośliwego oprogramowania w sklepie Google Play, co prowadzi do wykorzystywania Droppera jako usługi (DaaS) Model.”

„Specjalista sieciowy. Odwieczny maniak zombie. Kawowy ninja. Przyjazny dla hipsterów analityk.”